Tartalom:

- Mi az a Notepad++?

- Mi történt?

- A tárhelyszolgáltató vizsgálati eredményei

- Hogyan reagált a Notepad++ fejlesztője és milyen javítások történtek?

- Mit jelent ez a továbbiakban?

- Összefoglalás

2025-ben hackerek sikeresen eltérítették a Notepad++ frissítési forgalmának egy részét, és célzott supply chain támadást hajtottak végre a felhasználók bizonyos köre ellen. A történet nagyon jól példázza, hogy egy alapvetően ártatlan kódszerkesztő kompromittálása miért jelent valós üzleti kockázatot fejlesztői, üzemeltetési és akár menedzsment szinten is.

Az alábbiakban röviden összefoglaljuk, mi az a Notepad++, pontosan mi történt a frissítésekkel, és milyen gyakorlati lépésekre érdemes reagálni felhasználói és céges oldalon – különösen akkor, ha kritikus rendszerekben dolgoztok fejlesztői eszközökkel.

Mi az a Notepad++?

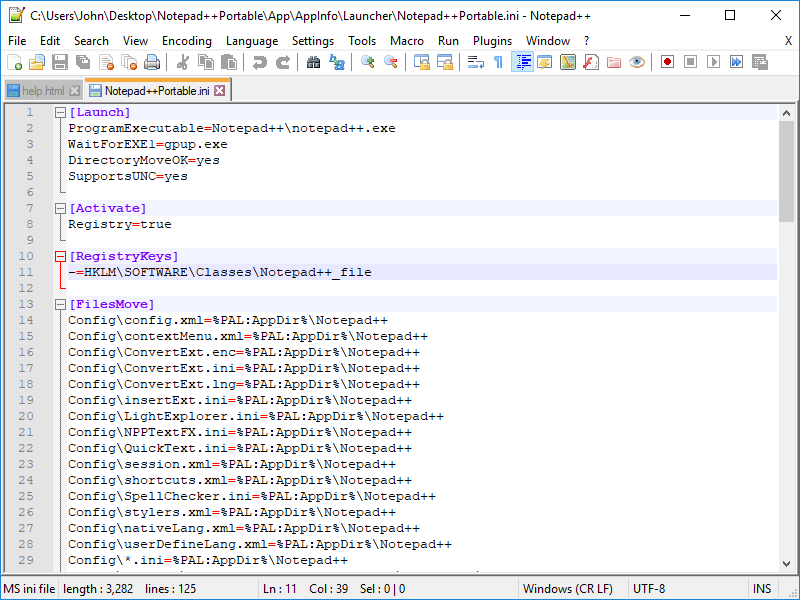

A Notepad++ egy ingyenes, nyílt forráskódú, Windowsra készült szöveg- és kódszerkesztő, amely a beépített Jegyzettömbnél lényegesen fejlettebb funkciókat kínál, amelyeknek köszönhetően a mindennapi eszköztár része lett fejlesztők, rendszergazdák és technikai felhasználók számára is.

Tipikus felhasználási területek:

- Kódolás különböző nyelveken (HTML, CSS, JavaScript, PHP, C#, Python stb.).

- Konfigurációs fájlok (ini, yaml, json, xml) szerkesztése üzemeltetési, DevOps feladatoknál.

- Logok, naplófájlok gyors megnyitása, keresése, hibakeresési folyamatok támogatása.

- Ad-hoc scriptelés, kisebb automatizálások, technikai jegyzetek kezelése.

Pont ezért fontos, hogy egy ilyen szoftver frissítési csatornája mennyire biztonságos: ha a támadó itt befér, közvetlenül a fejlesztői és adminisztratív munkakörnyezethez férhet hozzá.

Mi történt?

A fejlesztő 2026. február 2-án közzétett közleményében részletesen leírja, hogyan történt a kompromittálás, és mit tártak fel a bevont biztonsági szakértők, illetve a korábbi tárhelyszolgáltató. A lényeg, hogy nem a Notepad++ kódját törték fel, hanem az azt kiszolgáló infrastruktúrát.

A tárhelyszolgáltató vizsgálati eredményei

A korábbi shared hosting szolgáltató egy részletes levelet küldött az incidensről, amelyet a Notepad++ fejlesztő teljes terjedelemben idéz a közleményben. Ez jól mutatja, hogyan néz ki egy infrastruktúra-szintű kompromittálás gyakorlati szempontból.

Megállapítások:

- 2025. júniusában indult a támadás

- A shared hosting szerver kompromittált volt 2025. szeptember 2-ig.

- A támadók ugyanakkor megőriztek bizonyos belső szolgáltatásokhoz tartozó engedélyeket és hozzáféréseket 2025. december 2-ig, ezekkel pedig továbbra is át tudtak irányítani valamennyi forgalmat a saját szervereikre, és onnan egy kompromittált frissítési URL-t visszaadni.

- A logok alapján a támadás kifejezetten a Notepad++ szolgáltatásait célozta, mivel a rosszindulatú aktivitás a notepad-plus-plus.org domainre fókuszált, miközben más ügyfeleknél nem találtak hasonló nyomokat.

- Az incidens mögött álló személyek még azt is befolyásolni tudták, mely felhasználók kapják meg a fertőzött fájlokat.

- 2025. december 2. után:

- a szolgáltató minden, potenciálisan kiszivárgott hitelesítő adatot lecserélt,

- a sebezhetőségeket javították, egy újabb exploit kísérletet már sikerült is blokkolni,

- az összes web hosting szervert átvizsgálták, és máshol nem találtak hasonló kompromittálást.

A fejlesztő külön is kiemeli, hogy a „klasszikus” IoC-k (bináris hash, domain, IP-cím) sokáig nem álltak rendelkezésre; a Rapid7 és a Kaspersky későbbi technikai jelentései viszont már tartalmaznak ilyen indikátorokat a támadáshoz kapcsolódó toolkitre és infrastruktúrára.

Hogyan reagált a Notepad++ fejlesztője és milyen javítások történtek?

Az incidens után a Notepad++ körüli technikai és infrastrukturális védelem több ponton is erősödött. A hosting váltáson és a WinGup updater biztonságosabbá tételén túl bevontak külső forrásokat is és aktívan biztatják a felhasználókat a szoftver manuális frissítésére a 8.9.1-es verzió telepítőjén keresztül, amelyet bárki letölthet a hivatalos oldalról. Ezek a lépések közvetlenül a felhasználók biztonságát szolgálják, de jó referenciapontok lehetnek arra is, mit érdemes figyelni más szoftvereknél és szolgáltatásoknál.

Mit jelent ez a továbbiakban?

A Notepad++ incidens kifejezetten jó esettanulmány arra, milyen ellátási-lánc kockázatok kísérik a mindennapi fejlesztői és üzemeltetési eszközöket. Nem csak maga az alkalmazás, hanem a frissítési és terítési útvonal is támadási felület.

A legfontosabb implikációk:

- Egy egyszerű kódszerkesztő kompromittálása is elég lehet ahhoz, hogy a támadó:

- fejlesztői gépekre jusson,

- onnan továbblépjen belső rendszerekre, repository-kra, CI/CD pipeline-okra.

- A „megbízható forrásból töltöttem le” ma már nem elég:

- ellenőrzött, aláírt, tanúsítvány szinten validált frissítési folyamatokra van szükség,

- különösen ott, ahol érzékeny üzleti vagy ügyféladatok érhetők el, vagy ahol buildelés, deploy történik.

- A shared hosting környezet strukturális kockázat komoly projekteknél:

- ha a szolgáltató által üzemeltetett közös szerver kompromittálódik, a támadó a rajta futó projektek teljes forgalmához, frissítési csatornáihoz hozzáférhet.

Összefoglalás

A Notepad++ elleni támadás egy tipikus ellátási-lánc támadás, amely ismét felhívta a figyelmet arra, hogy a fejlesztői és adminisztratív eszközök kompromittálása milyen gyorsan válhat üzleti kockázattá. Aki ma komolyan veszi a saját marketing, fejlesztési vagy digitális jelenlétét, annak a háttérben futó toolchain biztonsága is stratégiai téma.

Ha érdekel, hogyan lehet mindezt a gyakorlatban is beépíteni a saját digitális ökoszisztémádba, vedd fel velünk a kapcsolatot, és egyeztessünk egy rövid, ingyenes konzultáció keretein belül! Ezalatt át tudjuk beszélni, hogy a jelenlegi eszközeid és folyamataid mennyire védettek hasonló kockázatokkal szemben, milyen fejlesztésekkel lehet gyorsan és kézzelfoghatóan javítani rajtuk, valamint mely szolgáltatásunk lehetne még hasznodra.